Auf der Suche nach einer Appliance für die Firewall im Homelab stellte sich die Frage: was hat x86-Hardware, ausreichend Netzwerkanschlüsse und ist günstig zu bekommen?

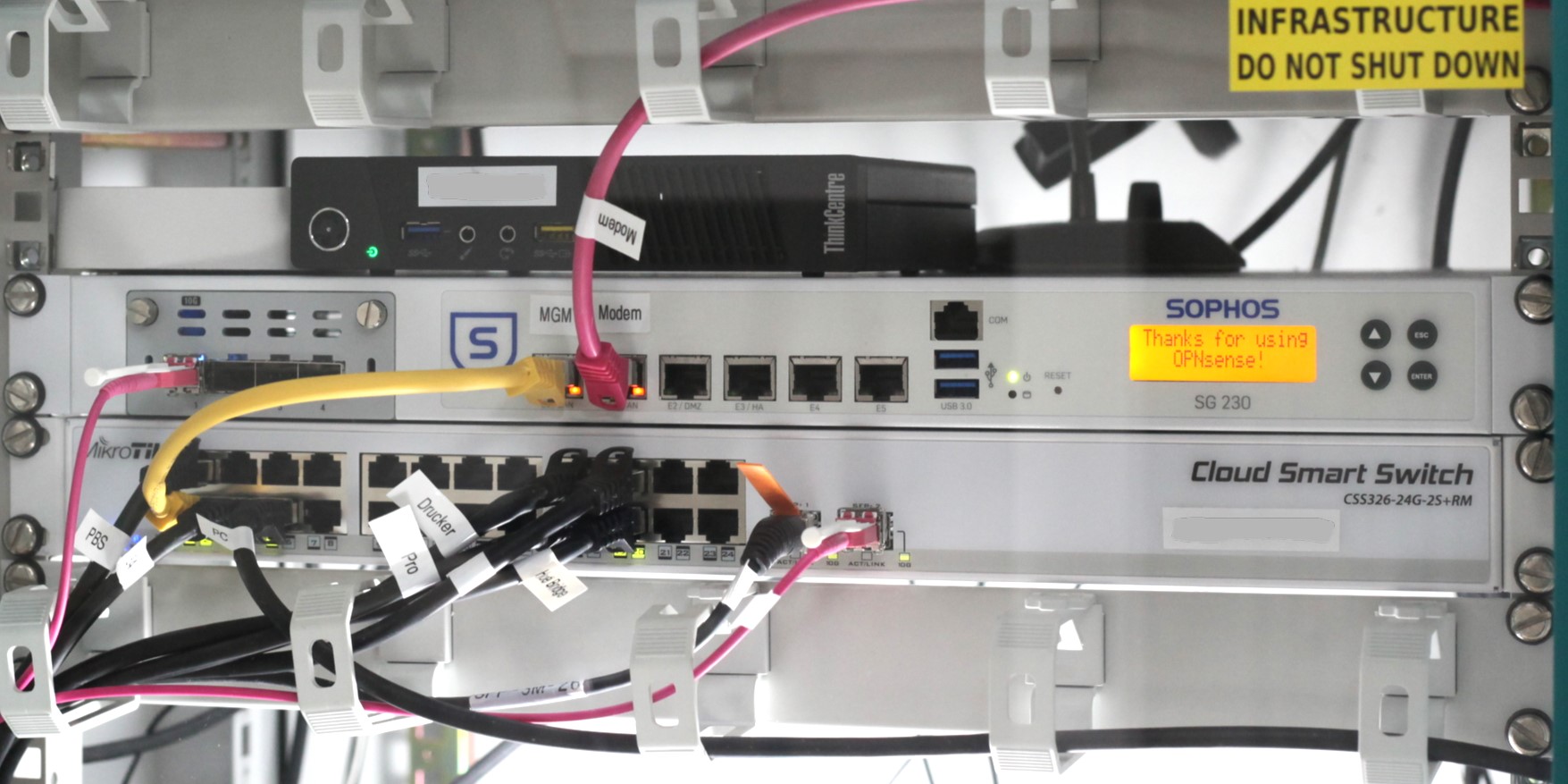

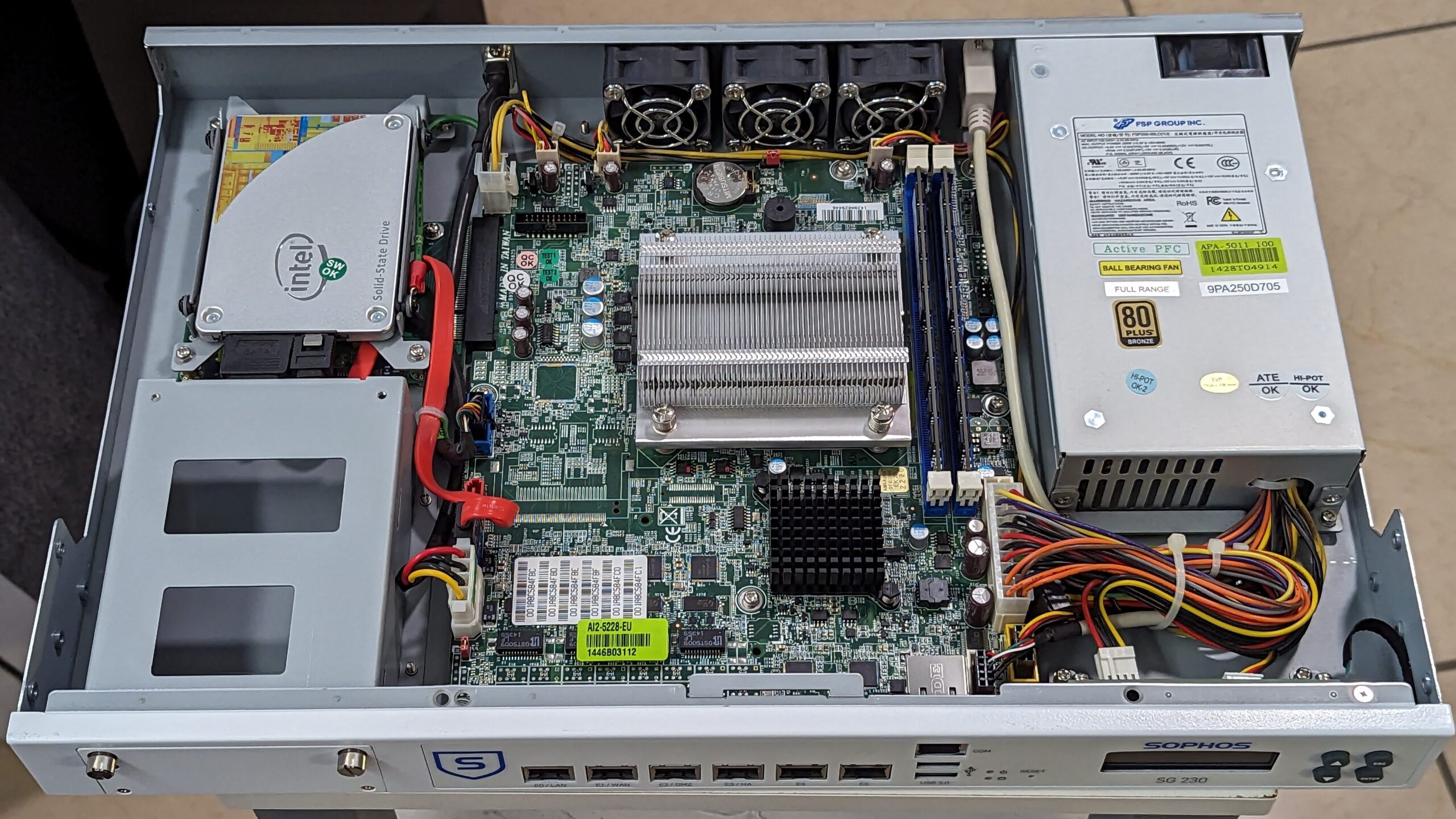

Die Wahl fiel auf eine Sophos SG 230 Rev. 1. Haswell-Generation, sechs Netzwerkports und altersbedingt auf dem Gebrauchtmarkt günstig zu erhalten. Nach Wechsel der SSD (Intel SSD 530 Series 120 GB zu Samsung 870 Evo 250 GB), Upgrade des Arbeitsspeichers und Reinigung des Innenlebens wich Sophos UTM 9.2 unverzüglich einer aktuellen OPNsense und stellt seitdem die Internetverbindung meines Heimnetzwerks über ein DrayTek Vigor 167 am Telekom DSL Anschluss her und trennt nun weitaus mehr Netze, als es noch mit der virtualisierten OPNsense auf Proxmox der Fall war.

CPU-Upgrade auf Xeon E3-1225 v3

Nachdem ich erfolglos einige Haswell i3 und i5 Prozessoren in der SG 230 getestet habe (Lüfter drehen, kein Bild, kein Bootvorgang), war ich mit dem Xeon E3-1225 v3 erfolgreich. Nun erreiche ich mit laufender Zenarmor Firewall Datenraten von mindestens zwei Gigabit – höhere Werte konnte ich noch nicht testen, da LACP zwischen meinem Proxmox-Host mit Speedtest und Switch nur zwei Ports umfasst. Die SG 230 selbst ist inzwischen mit vier Ports für Nutzdaten sowie einem Management-Port an einen Mikrotik CSS326-24G-2S+RM angebunden.

Erweiterung um SFP+ mit CheckPoint CPAC-4-10F Modul

Die SG 230 verfügt lediglich über Gigabit-Ports, bietet jedoch genug Leistung, um deutlich höhere Datenraten zu verarbeiten. Mit dem FlexiPort Slot kann die Firewall um ein PCI Express x8 Modul mit SFP+-Ports erweitert werden. Leider sind die Module mit Sophos-Branding auch auf dem Gebrauchtmarkt nur zu absurden Preisen zu finden.

CheckPoint bezieht Hardware vom gleichen OEM wie Sophos und die Erweiterungsmodule mit CheckPoint Branding sind günstiger zu finden. Durch Reddit-Posts bin ich auf das CPAC-4-10F Modul gestoßen, welches vier SFP+-Anschlüsse basierend auf dem Intel 82599 Chipsatz bietet, wie man ihn aus der bewährten Intel X520-DA2 Netzwerkkarte kennt. Nach kleinen Anpassungen an der Systemkonfiguration konnte OPNsense die neue Netzwerkkarte ohne Neuinstallation verwenden.

Hinweis: der Netzwerkadapter wurde anfänglich von ifconfig mit „no carrier“ gemeldet, erst nach hinzufügen von „if_ixgbe_load=“YES““ in /boot/loader.conf.local und einem Neustart mit vollständiger Trennung vom Strom war das Interface einsatzbereit.

Link-Aggregation zwischen Firewall und Switch entfällt damit und die Datenrate für Einzelverbindungen liegt nun deutlich über einem Gigabit.

Sophos SG 135 Rev. 2

Zwischenzeitlich durfte ich eine FritzBox 7530 in den Ruhestand schicken, als Ersatz dient eine Sophos SG 135 Rev. 2 – natürlich mit OPNsense. USB-Stick mit Installationsimage, Tastatur und Monitor angeschlossen, war die Installation in wenigen Minuten ohne Probleme erledigt. Ohne Zenarmor oder IPS/IDS bietet auch das kleine Modell Datenraten von mehreren Gigabit. Wie sich Zenarmor hier auf die Leistung auswirkt habe ich nicht erprobt, der Intel Atom dürfte damit jedoch deutlich an seine Grenzen kommen.

Sophos XG 86

Eine Sophos XG 86 konnte ich erfolgreich mit OPNsense in Betrieb nehmen. Mangels Anschlussmöglichkeit für Bildschirme war die Nutzung des Serial-Images erforderlich. Das Bootmenü der XG 86 nutzt eine Baudrate von 38400, nach dem Booten des OPNsense-Images wechselt dieses zu 115200 Baud, eine neue Sitzung in Putty ermöglichte dann die Installation ohne Probleme.

Sophos XGS 87

Nach Installation von OPNsense auf einer XGS 87 mit gleicher Methode wie im Fall der XG 86 musste ich feststellen, dass die Netzwerkcontroller von OPNsense nicht unterstützt werden. Möglicherweise können die Treiber nachinstalliert werden, dies habe ich nicht ausprobiert.

XGS 87 bis XGS 136 nutzen ähnliche Plattformen, das Problem könnte sich also durch die Modellreihe ziehen. Vor dem Kauf sollte gründlich recherchiert werden, ob auf dem spezifischen Modell und der Hardwarerevision bereits Erfolge mit OPNsense verzeichnet werden konnten.